Les enjeux de la cybersécurité dans le domaine de l’énergie

Dès 2015, la Commission européenne, sous la direction de la DG Énergie, a sollicité les acteurs des domaines de l’énergie et de la cybersécurité en vue de préparer une stratégie sur la cybersécurité pour l'ensemble du secteur de l'énergie. L’objectif était de renforcer et de compléter la mise en œuvre de la directive sur la sécurité des réseaux et des systèmes d'information (NIS) au niveau du secteur de l'énergie et de favoriser les synergies entre les politiques de l'énergie et du numérique de l’Union européenne. Un groupe de travail, l’Energy expert cyber security platform (EECSP), a ainsi été mis en place par la Commission européenne. Composé notamment de représentants de la Direction générale des réseaux de communication, du contenu et des technologies (CONNECT) et de la Direction de l’Energie de la Commission (DF ENER), de l’ACER, de l’ENISA, et du CEER.

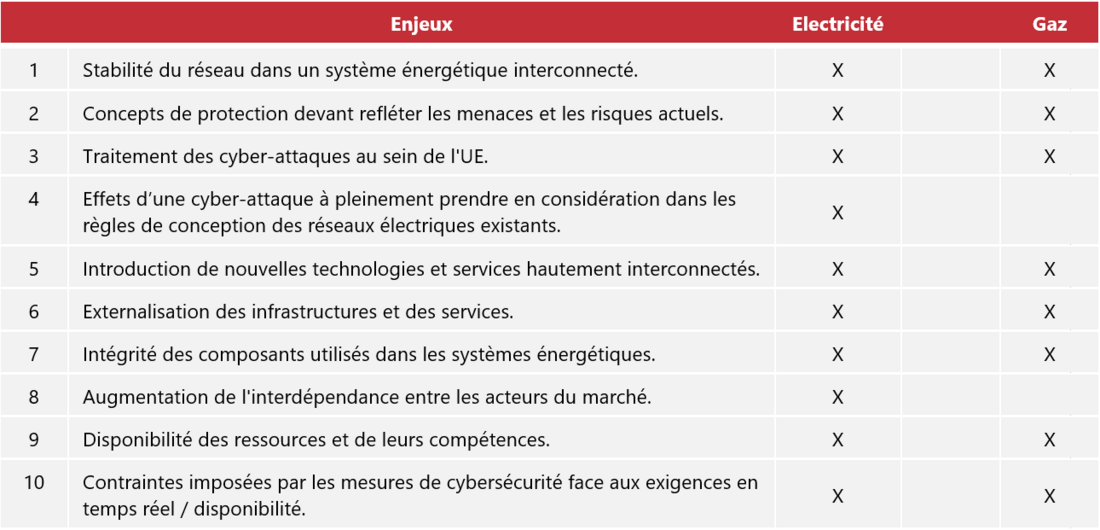

L’EESCP a identifié dans son rapport Cyber Security in the Energy Sector, publié début 2017, 10 enjeux de la cybersécurité pour l'énergie.

1. Stabilité du réseau dans un système énergétique interconnecté.

Il existe un risque de « maillon faible » : le niveau de cybersécurité des réseaux d'énergie interconnectés est égal à celui de l’opérateur de réseaux de plus faible maturité en cybersécurité.

2. Concepts de protection devant refléter les menaces et les risques actuels.

Les technologies de l’information utilisées pour l’énergie sont soumises aux mêmes vulnérabilités que les périphériques à usage général. Leur durée de vie est souvent de quelques années plus courte que les matériels utilisés habituellement par les opérateurs de réseaux. Dans ce contexte, il est important que la plus courte durée de vie des matériels ne remette pas en cause leur mise à niveau régulière, même si celle-ci est coûteuse.

3. Traitement des cyber-attaques au sein de l'Union européenne.

Les menaces de cybersécurité ne s’arrêtent pas aux frontières. La prévention et le traitement efficaces des cyber-attaques nécessitent une bonne coordination et des relations de confiance entre les acteurs concernés au-delà du prisme national. Il y a trop peu d’accords d'échange d'informations entre partenaires reconnus comme des « relations de confiance ».

Les parties prenantes (opérateurs d’importance vitale, opérateurs de services essentiels ou autorités en charge de la cybersécurité) jouant un rôle dans la cybersécurité pour l'énergie ont intérêt à la mise en œuvre d’accords permettant une diffusion rapide et sûre des informations au sein de l’Union européenne.

4. Effets d’une cyber-attaque à prendre en considération dans les règles existantes de conception des réseaux électriques.

Les réseaux sont dimensionnés pour être capables de fonctionner de manière maîtrisée malgré le disfonctionnement d’un de leurs éléments (dite « règle du N-1 »). Or avec les technologies de l’information, les couches numériques ne respectent pas forcément ce principe, car plusieurs ouvrages peuvent être mis hors service par une unique faille de cybersécurité.

5. Introduction de nouvelles technologies et services hautement interconnectés.

D'une part, la gestion du réseau énergétique dépend de plus en plus de la disponibilité et de l'intégrité des données, ce qui implique de nouveaux risques. Notamment, de nouveaux services énergétiques font intervenir de nouvelles interfaces (objets connectés, sites Internet, automates) potentiellement porteuses de risques et souvent hors du contrôle de l’opérateur de réseau.

D’autre part, les données énergétiques utilisées pour les services énergétiques peuvent être personnelles ou commercialement sensibles et doivent être protégées spécifiquement à ces titres.

6. Externalisation des infrastructures et des services.

L'externalisation des infrastructures et des services doit être prise en compte de manière appropriée. Il peut notamment être nécessaire de définir des règles pour gérer les risques générés par cette externalisation. Les sous-traitants doivent avoir un niveau de cybersécurité compatible avec celui de l’opérateur.

7. Intégrité des composants utilisés dans les systèmes énergétiques.

Certains matériels peuvent être originellement corrompus à dessein (porte dérobée[1] permettant d’infiltrer facilement les matériels une fois installés, …) ou par défaut de conception. Il est nécessaire de s’en prémunir.

8. Augmentation de l'interdépendance avec les acteurs du marché.

Les nouveaux usages qui se développent impliquent une gestion plus fine des réseaux. Or ces nouveaux usages répondent à des signaux pouvant venir de différents acteurs de marché (fournisseur, gestionnaire de point de recharge, agrégateur d’effacement, …). Ainsi la gestion des réseaux dépend de plus en plus des acteurs de marché, et donc de leurs systèmes.

9. Disponibilité des ressources et de leurs compétences.

Les compétences recherchées en matière de cybersécurité sont rares et relativement nouvelles par rapport aux compétences historiques des gestionnaires de réseaux.

10. Contraintes imposées par les mesures de cybersécurité face aux exigences en temps réel / disponibilité.

Les systèmes travaillant 24/7 ne peuvent être aisément arrêtés pour mise à jour ou même déconnectés lorsqu’ils sont corrompus. Les niveaux de disponibilité à atteindre sont au-delà de ceux généralement attendus dans les technologies de l’information et de la communication (TIC).

(1)

Une porte dérobée est une fonctionnalité inconnue de l’utilisateur légitime, permettant un accès secret au système par un tiers.

Les actions à mettre en œuvre face aux défis de la cybersécurité